안철수연구소가 올 한 해 동안의 보안 위협의 주요 흐름을 분석해 ‘2010년 10대 보안 위협 트렌드’를 22일 발표했다.

이에 따르면 올 한 해 주요 이슈는 △사회 기반 시설 노린 스턱스넷, 사이버 전쟁의 서막 △스마트폰 보안 위협의 현실화 △정보의 허브 SNS, 악성코드의 허브로 악용 △DDoS 공격용 악성코드의 변종 등장 △국제적 이슈 악용한 사회공학 기법 만연 △악성코드 배포 방식의 지능화 △제로데이 취약점, 악성코드가 한 발 먼저 악용 △개인 정보 노출의 2차 피해, 돈 노린 피싱의 다양화 △금전 노린 악성코드에 ‘한류’ 열풍 △온라인 게임 해킹 툴 급증 등이다.

◇사회 기반 시설 노린 스턱스넷, 사이버 전쟁의 서막= 사회 기반 시설 자체가 공격 대상이 될 수 있음을 증명한 ‘스턱스넷(Stuxnet)’ 악성코드가 올해 최대 이슈 중 하나였다. 스턱스넷은 교통, 전기, 수도, 발전소와 같은 사회 기반 시설의 제어 시스템(PCS; Process Control System)을 감염시켜 오작동을 유발한다. 실제로 이란 원전 시설에서 원심분리기의 오작동이 발생한 바 있다. 지금까지 이런 시스템은 외부와 단절된 폐쇄망 안에 있기 때문에 안전하다고 간주됐으나 이제는 적극적인 보안 대책이 필요하다는 것을 경고한 사건이었다.

◇스마트폰 보안 위협의 현실화= 스마트폰의 급속한 보급에 따라 스마트폰 보안 위협 또한 급증했다. 배경화면 변경, 동영상 플레이어, 유명 게임, 고전 게임 등 대중적인 애플리케이션으로 위장한 악성코드가 다수 발견됐다. 주요 증상은 스마트폰 기기 정보와 사용자 정보를 외부로 유출하는 것부터 유료 문자를 임의 발신해 금전적 피해를 주는 것까지 다양하다. 이월스(Ewalls), SMS센드(SmsSend), 스네이크(Snake), SMS리플리케이터(SMSReplicator), 모바일포넥스(Mobilefonex) 등이 대표적이다.

◇정보의 허브 SNS, 악성코드의 허브로 악용= 올해는 SNS가 악성코드의 플랫폼으로 본격 악용되기 시작한 해다. 트위터와 페이스북 등 ‘정보의 허브’의 역할까지 하는 SNS(소셜 네트워크 서비스)가 악성코드 유포의 경로로 악용되는 역기능이 나타났다. 대량의 스팸 메일을 발송하는 브레도랩(Win32/Bredolab)은 트위터, 페이스북에서 발송하는 이메일로 위장해 악성코드 유포 사이트로 접속하게 하며, 변종이 지속적으로 제작됐다.

◇DDoS 공격용 악성코드의 변종 등장= 올해도 좀비 PC를 이용한 크고 작은 DDoS 공격이 이어졌다. 좀비 PC를 만들어내는 대표적 악성코드인 팔레보(Win32/Palevo.worm)는 지난해 초부터 본격적으로 활동했고, 2010년에는 다양한 변종으로 크게 확산됐다. 팔레보는 C&C 서버로부터 공격 명령을 받아 자신을 전파하거나 혹은 원격지의 타깃 시스템을 공격해 또 다른 좀비 PC를 만든다.

◇국제적 이슈 악용한 사회공학 기법 만연= 2010년에는 사회공학기법에 이용될 만한 사회적 이슈가 많았기 때문에 이를 악용한 악성코드 유포가 많았다. SEO(Search Engine Optimization, 검색 엔진 최적화) 기법, 이메일, 파일 공유 사이트를 이용해 유포돼 피해가 확산됐다. 동계 올림픽, 월드컵, 아시안게임 등의 국제 스포츠 대회를 비롯해 아이티 지진, G20, 노벨 평화상 시상식 관련 문구로 사용자를 현혹했다.

◇악성코드 배포 방식의 지능화= ARP 스푸핑(Spoofing) 공격(보충 설명), 스팸 차단 회피, 유명 소프트웨어 모방 등 악성코드 배포 방식이 더 교묘해졌다. 지난 2007년에 많았던 ARP 스푸핑 공격이 올해 다시 많아졌으며, 스팸 차단 제품의 탐지를 회피하기 메일 본문을 텍스트가 아닌 이미지로 처리한 악성코드가 다수 있었다. 이런 악성코드는 주로 DHL, UPS, FedEx 등 유명 운송 회사를 사칭했다. 또한 윈도우나 플래시 플레이어 등 유명 소프트웨어의 업데이트 사이트와 유사하게 만든 악성코드 사례도 있었다.

◇제로데이 취약점, 악성코드가 한 발 먼저 악용= 예년과 같이 어도비사의 어도비 리더, 플래시 플레이어와 MS사의 인터넷 익스플로러에서 다수의 제로데이 취약점이 보고됐다. 과거에는 제로데이(Zero-day) 취약점이 취약점 공개 사이트에 사전에 알려지는 경우가 일반적이었으나 최근에는 악성코드에 이미 이용됐거나 침해 사고가 발생한 후에 뒤늦게 파악되는 경우가 많아 그 위험성이 더욱 높아지고 있다.

◇개인 정보 노출의 2차 피해, 돈 노린 피싱의 다양화= 돈을 노린 피싱은 이제 사회 문제로 발전했다. 피싱 메일을 비롯해 보이스 피싱, 메신저 피싱까지 다양한 경로로 시도된다. 또한 간단한 클릭 몇 번으로 실제 웹사이트와 구분이 안 될 정도로 정교하게 피싱 사이트를 제작할 수 있는 툴이 사이버 암시장에서 거래되는 실정이다. 특히 올해는 SNS의 활성화로 개인 정보 수집이 더 용이해져 피싱의 위협에 더 쉽게 노출됐다.

◇금전 노린 악성코드에 ‘한류’ 열풍 = 지난해까지는 금전을 노린 악성코드의 경우 국산의 비중이 극히 적었다. 하지만 올해는 하루에도 수천 개가 발견된 한편, 보안 소프트웨어의 진단을 회피하거나 진단되는 시간을 최대한 지연시켜 수익을 극대화하기 위한 지능적인 시도도 나타났다.

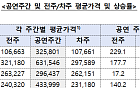

◇온라인 게임 해킹 툴 급증= 온라인 게임 해킹 툴은 비정상적인 방법으로 메모리, 게임 파일, 서버 등에 접근해 데이터 등을 변조함으로써 게임 플레이를 불공정하게 이끄는 오토 플레이, 메모리 조작 등의 해킹 툴을 의미한다. 2010년 12월 2주까지 접수된 해킹 툴 건수는 총 4268건으로 2009년 2225건보다 약 91% 증가했다. 해킹 유형 별로는 국내에서는 오토플레이가, 북미와 중국에서는 메모리 조작이 급증했다. 오토플레이는 올해 1358건으로 전년 대비 약 95% 증가했고, 메모리 조작은 2709건으로 전년 대비 약 154% 증가했다.

전성학 시큐리티대응센터 실장은 "스마트폰, SNS 등 사용자의 관심이 쏠리는 곳에 악성코드도 도사리고 있다고 볼 수 있다"며 "갈수록 교묘해지는 공격 기법과 유포 방식에 대응하기 위해 전문적이고 체계적인 보안 관리와 서비스가 중요하다”고 강조했다.

![포켓몬, 아직도 '피카츄'만 아세요? [솔드아웃]](https://img.etoday.co.kr/crop/140/88/2296074.jpg)

![삼성전자 지금 사도 될까…"설 이후 한 번 더 상승 여력" [찐코노미]](https://img.etoday.co.kr/crop/300/170/2296128.jpg)

![설 연휴, 인천공항 주차장 만차 [포토로그]](https://img.etoday.co.kr/crop/300/190/2295699.jpg)